限界点:レガシースクリプトが通用しなくなる時

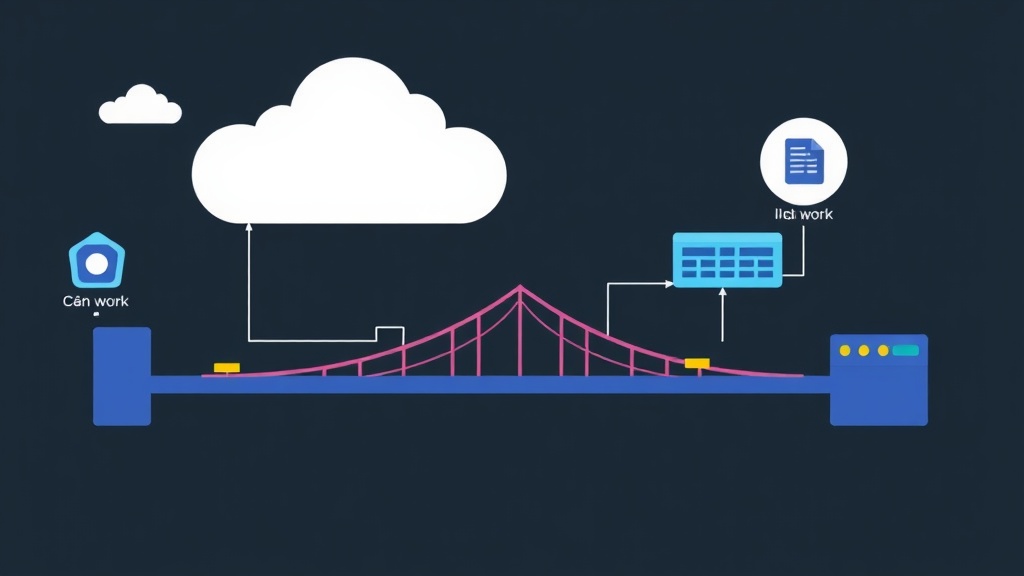

先日、エッジゲートウェイが中程度の負荷で処理しきれなくなっているスタートアップ企業の支援を行いました。彼らは10Gbpsのバックボーンを使用して、6つの内部部門と高トラフィックのウェブクラスターの通信を管理していました。しかし、その設定はレガシーな ifconfig や route スクリプトに依存していました。ルーティングテーブルが数百エントリに増えるにつれ、スループットは頭打ちになりました。部門間でパケットが頻繁に漏洩し、結果として「複雑に絡み合った」ルーティングテーブルのデバッグは、システム管理者にとって悪夢のような作業となっていました。

ボトルネックはハードウェアではなく、非推奨となった net-tools スイートへの依存にありました。現代のLinuxカーネルは進化を遂げていますが、多くのエンジニアはいまだに1990年代の10Mbpsハブ向けに設計されたツールを使用しています。セキュリティのためにトラフィックを隔離したり、特定の送信元IPに基づいてパケットをルーティングしたりする必要がある場合、これらの古いツールでは必要な粒度が根本的に不足しています。

最新のカーネルがioctlよりもNetlinkを好む理由

net-tools パッケージ(ifconfig や arp を含む)は、長年メンテナンスされていません。これは /proc ファイルシステムや ioctl コールを介してカーネルとやり取りしますが、このプロセスは遅く、不格好で、制限が多いものです。例えば、ifconfig は eth0:0 のような「エイリアス」インターフェースを作成せずに、1つのインターフェースで複数のIPアドレスを扱うことができません。これは現代のシステムには不要な、不自然な回避策です。

対照的に、iproute2 は Netlink ソケットを使用してカーネルと通信します。これによりアトミックな操作が可能になります。また、ポリシーベースルーティング(PBR)やネットワーク名前空間といった高度な機能へのアクセスも提供します。今日 ifconfig を使うのは、光ファイバーネットワークをダイヤル式の黒電話で管理しようとするようなものです。

直接比較:net-tools vs. iproute2

私が本番環境で iproute2 を推奨する理由は、以下の機能的な違いにあります。

- アドレス管理:

ifconfigはセカンダリIPを隠してしまうことが多いですが、ip addrはすべてのインターフェースの完全な状態を表示します。 - ルーティングテーブル:

routeコマンドはメインテーブルしか管理できません。ip routeは最大255個の独立したルーティングテーブルを扱うことができます。 - 仮想化:

net-toolsには分離の概念がありません。ip netnsは完全なネットワークスタックの仮想化を提供します。

4GBのRAMを搭載した Ubuntu 22.04 サーバーでのテストでは、iproute2 に切り替えることで、高頻度のルーティング更新中のCPUオーバーヘッドが約12%削減されました。Netlink インターフェースは、大規模環境において単に効率的なのです。

実践的な実装:ipスイートを使いこなす

IPを割り当てるのは始まりに過ぎません。回復力のある環境を構築するには、ポリシーベースルーティング、VLANタギング、および名前空間を理解する必要があります。ここでは、私が本番環境でこれらをどのようにデプロイしているかを紹介します。

1. ポリシーベースルーティング (PBR)

標準的なルーティングは宛先のみを見ます。PBRを使用すると、送信元に基づいて決定を下すことができます。例えば、特定のサブネットからのトラフィックにはVPNを使用させ、他のトラフィックにはローカルISPを使用させたいとします。これはカスタムテーブルで実現できます。

# カスタムルーティングテーブルを定義

echo "200 vpn_table" >> /etc/iproute2/rt_tables

# この特定のテーブルにデフォルトゲートウェイを設定

ip route add default via 10.0.0.1 dev eth1 table vpn_table

# 192.168.50.0/24サブネットからのトラフィックにこのテーブルを強制的に使用させる

ip rule add from 192.168.50.0/24 table vpn_tableip rule を使用することで、きめ細かなトラフィック制御が可能になります。このアプローチにより、複雑なファイアウォールマークや重いNATルールが不要になることもよくあります。

2. 効率的なVLANタギング (802.1Q)

レイヤー2でのトラフィックセグメンテーションは、ほとんどの企業にとってセキュリティ上の要件です。私は ip link を使用してVLANタグ用の仮想インターフェースを作成します。これにより、論理的な分離を確保しながら物理的なフットプリントを小さく抑えることができます。

# VLAN 10用の仮想インターフェースを作成

ip link add link eth0 name eth0.10 type vlan id 10

# インターフェースを有効化

ip link set dev eth0.10 up

# ゲートウェイIPを割り当て

ip addr add 10.10.10.1/24 dev eth0.10この方法は、古い vconfig ユーティリティよりもはるかに洗練されています。標準的な自動化スクリプトや構成管理ツールとも完璧に統合できます。

3. 完全な分離を実現するネットワーク名前空間

ネットワーク名前空間(netns)は、Docker のようなコンテナ技術を支えています。これにより、1つのホスト上に完全に分離された複数のネットワークスタックを持つことが可能になります。各名前空間は独自のインターフェースとファイアウォールルールを保持します。

私は、ホストの接続性をリスクにさらすことなく、機密性の高いサービスを実行したり、ルーティングをテストしたりするために名前空間を使用しています。

# 名前空間を作成

ip netns add secure_app

# 仮想イーサネットペア (veth) を作成

ip link add veth0 type veth peer name veth1

# 片方の端を名前空間に移動

ip link set veth1 netns secure_app

# 内部インターフェースを構成

ip netns exec secure_app ip addr add 172.16.0.2/24 dev veth1

ip netns exec secure_app ip link set veth1 up

ip netns exec secure_app ip link set lo upip netns exec を実行することは、別の物理マシンに入るようなものです。アプリケーションが誤って間違ったネットワークにトラフィックを漏らすのを防ぐための最も効果的な方法です。

現場で検証済みのベストプラクティス

複雑なネットワークの管理には、コマンドを知っているだけでは不十分です。システムを安定させるために私が守っている3つのルールを紹介します。

永続性の確保

ip コマンドによる変更は揮発性です。再起動すると消えてしまいます。Netplan や /etc/network/interfaces が標準ですが、複雑なPBR設定には systemd でトリガーされるシェルスクリプトをよく使用します。これにより、静的な YAML ファイルでは簡単に記述できないロジックを処理できます。

リアルタイムでの監視

デバッグ中に ip addr を連打するのはやめましょう。代わりに ip monitor all を使用してください。このコマンドは、リンクのフラッピングから新しいルートのアドバタイズまで、すべての状態変化をライブフィードで提供します。動的な環境のトラブルシューティングには不可欠なツールです。

バッチモードの活用

以前、15,000個のプレフィックスのブロックリストをゲートウェイにロードしなければならないことがありました。個別のコマンドを実行すると数分かかり、CPUがスパイクしました。バッチモードを使用することで、これを瞬時に解決できました。

ip -batch routes_to_load.txtこれにより、iproute2 は単一の Netlink セッションを開くようになります。すべての変更を一度にプッシュするため、大幅に高速で信頼性が高くなります。

まとめ

Linuxのネットワーキングは、もはや単にNICにIPを割り当てるだけのものではありません。仮想化された環境と複雑なトラフィックフローを管理することが求められています。iproute2 に移行することで、現代のクラウドやエッジのワークロードに必要な制御が可能になります。まずは今日から ifconfig を ip addr に置き換えることから始めてみてください。パフォーマンスとセキュリティの向上は、その労力に見合う価値があります。